Sorry, mình có góp ý 1 chút.

Bài này focus và giải thích khái niệm chưa ổn lắm, mình nghĩ 1 trong các phần nên focus để giải thích nên là cụm "part of the work at compile time that would otherwise be done at runtime" trong định nghĩa

Trong C++, câu lệnh rẽ nhánh switch … case: có mấy dạng?

Có 2 dạng:

Không sử dụng từ khoá default:

int day = 4;

switch (day) {

case 1:

cout << "Monday";

break;

case 2:

cout << "Tuesday";

break;

case 3:

cout << "Wednesday";

break;

case 4:

cout << "Thursday";

break;

case 5:

cout << "Friday";

break;

case 6:

cout << "Saturday";

break;

case 7:

cout << "Sunday";

break;

}

// Outputs "Thursday" (day 4)

Sử dụng từ khoá default.

int day = 4;

switch (day) {

case 6:

cout << "Today is Saturday";

break;

case 7:

cout << "Today is Sunday";

break;

default:

cout << "Looking forward to the Weekend";

}

// Outputs "Looking forward to the Weekend"

@AnDQT mình vẫn chưa hiểu cái next sibling lắm, nếu 2 node khác bậc thì có set next sibling không bạn, ví dụ cây có 3 node (root, left, right) thì node root có kết nối với node left không ấy?

Cảm ơn bạn đã comment, lúc trước viết mình cũng có để ý chỗ này nhưng quên mất không ghi rõ solution cho Problem 40 chỉ áp dụng cho Complete Binary Trees. Mình sẽ note thêm vào trong bài viết.

Problem-40:

Hình như solution code có vẻ chưa đúng lắm.

(1) Nếu (root.getLeft() != null) nhưng (root.getRight() == null) thì không setNextSibling cho node left được.

(2) Nếu (root.getRight() != null) mà (root.getNextSibling() == null) thì cũng không setNextSibling cho node right được (nó nhảy vào dòng else để set null).

=> solution ở dưới khác với ở trên, khi dùng Queue thì lúc nào cũng setNextSibling được .

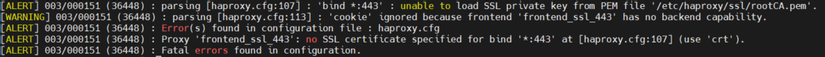

@rockman88v em chào anh, hiện tại em đang làm lab theo hướng dẫn của anh tuy nhiên em cũng đang gặp vấn đề . ở đoạn /etc/haproxy/ssl em tạo ra một file rootCA và key, copy vào thư mục ssl. Rất mong được anh giải thích cụ thể ở bước này.

THẢO LUẬN

@nampt.me ,nam phạm ơi hết 500 h làm sao xài tiếp

Bài viết hay, ra thêm phần query trên nhiều services nữa đi b Thanks

Sorry, mình có góp ý 1 chút. Bài này focus và giải thích khái niệm chưa ổn lắm, mình nghĩ 1 trong các phần nên focus để giải thích nên là cụm "part of the work at compile time that would otherwise be done at runtime" trong định nghĩa

Quá tuyệt vời

host này đâu free bạn

Có 2 dạng:

NNLT là ngôn ngữ lập trình à

Chúc thi tốt nhé =))

@AnDQT mình vẫn chưa hiểu cái next sibling lắm, nếu 2 node khác bậc thì có set next sibling không bạn, ví dụ cây có 3 node (root, left, right) thì node root có kết nối với node left không ấy?

@Lov3190k Tính năng này đã được mở lại rồi đó bạn. Mời bạn check lại nhé!

bài viết hay và dễ hiểu, cảm ơn bạn rất nhiều!

Cảm ơn bạn đã comment, lúc trước viết mình cũng có để ý chỗ này nhưng quên mất không ghi rõ solution cho Problem 40 chỉ áp dụng cho Complete Binary Trees. Mình sẽ note thêm vào trong bài viết.

giải đi mà pl

@umi0063 ,làm sao đăng ký free,môi trường ở đó không cần tạo à

Problem-40: Hình như solution code có vẻ chưa đúng lắm. (1) Nếu (root.getLeft() != null) nhưng (root.getRight() == null) thì không setNextSibling cho node left được. .

.

(2) Nếu (root.getRight() != null) mà (root.getNextSibling() == null) thì cũng không setNextSibling cho node right được (nó nhảy vào dòng else để set null). => solution ở dưới khác với ở trên, khi dùng Queue thì lúc nào cũng setNextSibling được

@mynamebvh cũng oce bác ạ nhưng em bỏ đoạn time limit với memory limit vì quá lười tìm và bị deadline dí nữa =)))

@KienLy cũng cám ơn bạn đã chia sẻ, vì bình thường mình toàn dùng for )

)

@manhsang Chạy ngon lành không bác

@buidinhnhu93 Bạn tham khảo cách tạo certificate ở bài viết này nhé, output của nó sẽ dùng để cấu hình haproxy https://viblo.asia/p/k8s-phan-7-huong-dan-tao-tich-xanh-cho-ung-dung-tren-k8s-dung-openssl-djeZ1EP8ZWz

@rockman88v em chào anh, hiện tại em đang làm lab theo hướng dẫn của anh tuy nhiên em cũng đang gặp vấn đề . ở đoạn /etc/haproxy/ssl em tạo ra một file rootCA và key, copy vào thư mục ssl. Rất mong được anh giải thích cụ thể ở bước này.

cảm ơn bạn đã chia sẻ!