Chuẩn. Bản chất ở đây chỉ cần bạn ý hiểu ứng dụng React ko cần server vẫn chạy được, chứ ko phải bắt buộc chạy trên server.

Khi build ra electron app thì cũng phải cấu hình như trên.

cho e hỏi ở bài toán 3 ETL process. ở cách 3 (loằng ngoằng) vd như ở phần Extract hay Transform sau khi insert từ worker vào TempDB/Cache làm sao để scheduled-job chạy chuẩn mà k bị leak data vậy a?Vì scheduled-job sẽ chạy theo time cố định.

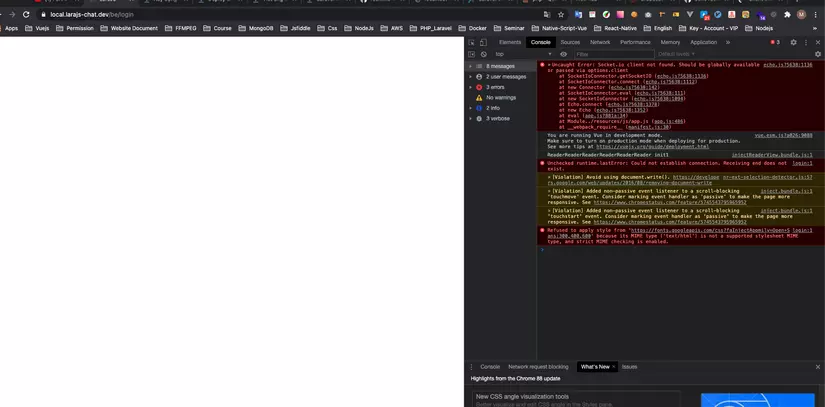

Lí do là ko tìm thấy SocketIO client -> ở file bootrap.js khả năng bạn chưa có dòng window.io = require('socket.io-client').

Thế nhưng bạn đừng thêm dòng đó vào bootstrap.js nữa, vì đây là 1 lỗi có 1 bạn đã comment cho mình ở bài 1 (public channel) trong series này, thay vào đó cách fix đó là bạn mở file app.blade.php sửa lại cho mình như sau:

Bạn ơi cho mình hỏi mình tính cước như bạn thì thành công rồi , nhưng ko thấy điền địa chỉ cụ thể của người nhận nhỉ như bài thì chỉ thấy phường xã thôi.

@nhatnguyen123321 bạn tạo model của bảng trung gian và truy vấn từ đó nhé. Hoặc dùng query builder cũng được. Laravel có những hàm hỗ trợ truy vấn n-n, nhưng nếu cần truy vấn từ bảng trung gian thì cứ làm như các bác khác thui :v

tôi có một source wordpress vậy tôi cần đặt nó ở trong PATH_PHP phải không

Đúng rồi đó bác.

Tôi không thấy DOCUMENT_ROOT được cấu hình, nhưng nó được gọi trong NGINX.

DOCUMENT_ROOT được khai báo trong phần environment, trong file YAML, nó tương ứng với biến NGINX_DOCUMENT_ROOT được đọc tự file .env. Mặc định nó đang là /php/public.

ví dụ tôi có một source wordpress vậy tôi cần đặt nó ở trong PATH_PHP phải không.

Tôi đang bị nhầm lẫn giữa source của php và source code của project php (Wordpress)

Tôi không thấy DOCUMENT_ROOT được cấu hình, nhưng nó được gọi trong NGINX.

Bạn có thể phản hồi giúp tôi nhưng điều này không?

THẢO LUẬN

Chuẩn. Bản chất ở đây chỉ cần bạn ý hiểu ứng dụng React ko cần server vẫn chạy được, chứ ko phải bắt buộc chạy trên server. Khi build ra electron app thì cũng phải cấu hình như trên.

@ngduyws Dạ em cảm ơn anh ạ (hifive)

bạn phải lưu lại last processed data của nó, hoặc track process từng record, hoặc scheduled job query data theo time window tương ứng

cho e hỏi ở bài toán 3 ETL process. ở cách 3 (loằng ngoằng) vd như ở phần Extract hay Transform sau khi insert từ worker vào TempDB/Cache làm sao để scheduled-job chạy chuẩn mà k bị leak data vậy a?Vì scheduled-job sẽ chạy theo time cố định.

Bạn nào cần tư vấn thì nhắn bên page mình nhé https://www.facebook.com/accvipgiare/

Lỗi in ra quá rõ luôn bạn .

.

Lí do là ko tìm thấy SocketIO client -> ở file

bootrap.jskhả năng bạn chưa có dòngwindow.io = require('socket.io-client').Thế nhưng bạn đừng thêm dòng đó vào bootstrap.js nữa, vì đây là 1 lỗi có 1 bạn đã comment cho mình ở bài 1 (public channel) trong series này, thay vào đó cách fix đó là bạn mở file

app.blade.phpsửa lại cho mình như sau:Bạn ơi cho mình hỏi mình tính cước như bạn thì thành công rồi , nhưng ko thấy điền địa chỉ cụ thể của người nhận nhỉ như bài thì chỉ thấy phường xã thôi.

Xem giùm mình lỗi gì với bạn Vue.prototype.$io = require('socket.io-client');

Vue.prototype.Echo = new Echo({ broadcaster: 'socket.io', host: `{process.env.MIX_APP_URL}:6001`, });

Cảm ơn anh về bài viết, đơn giản dễ hiểu dễ áp dụng

Thanks bạn nha, mình fix được rồi Lỗi do mình config cái redis trên win 10 chưa đúng

Hóng các phần tiếp theo của bác ạ :

@nhatnguyen123321 bạn tạo model của bảng trung gian và truy vấn từ đó nhé. Hoặc dùng query builder cũng được. Laravel có những hàm hỗ trợ truy vấn n-n, nhưng nếu cần truy vấn từ bảng trung gian thì cứ làm như các bác khác thui :v

Hoặc bạn có thể search keyword này nhé

wherePivot:3

:3

Đúng rồi đó bác.

DOCUMENT_ROOTđược khai báo trong phần environment, trong file YAML, nó tương ứng với biếnNGINX_DOCUMENT_ROOTđược đọc tự file.env. Mặc định nó đang là/php/public.Như bác dùng wordpress nó ko có thư mục

publicnày thì sẽ thay đổi bằng cách thêm biến dưới đây vào file.env:Trong đó,

/phplà đường dẫn tới source code php (wordpress) bên trong docker container.thế bây giờ em muốn truy xuất dữ liệu từ bảng trung gian thì phải thế nào ạ?

hay quá anh đúng cái em đang cần

Hi,

ví dụ tôi có một source wordpress vậy tôi cần đặt nó ở trong PATH_PHP phải không. Tôi đang bị nhầm lẫn giữa source của php và source code của project php (Wordpress)

Tôi không thấy DOCUMENT_ROOT được cấu hình, nhưng nó được gọi trong NGINX.

Bạn có thể phản hồi giúp tôi nhưng điều này không?

Thanks