Phần 3: Quản lý tập trung ssh-key bằng privacyIDEA.

Bài đăng này đã không được cập nhật trong 4 năm

Phần 3: Quản lý tập trung ssh-key bằng privacyIDEA.

Phần 1 : Cài đặt PrivacyIDEA server

Phần 2: Login ubuntu sử dụng OTP token key.

Phần 3: Quản lý tập trung ssh-key bằng privacyIDEA.

Phần 4: Basic Authen Apache sử dụng OTP token key.

Phần 5: Sử dụng OTP PrivacyIDEA cho Freeradius.

Phần 7: Quản lý user client trong PrivacyIDEA (sqlrealm/dbrealm/ldap/Activedirectory)

Phần 9: SSO update...

Nguồn : (https://privacyidea.readthedocs.io/en/latest/index.html)

Mô tả: Khi 1 user yêu cầu admin cho phép ssh vào server A. Admin sẽ gán sshkey trên PrivacyIDEA thay bằng việc gán key vào thư mục .ssh . việc quản lý rất dễ dàng. Ko cần phải login vào từng server để cài đặt. Admin thông qua PrivacyIDEA sẽ quản lý được toàn bộ ssh vào các server.

Trên máy client:

add-apt-repository ppa:privacyidea/privacyidea

apt-get update

apt-get install privacyideaadm

Tạo file config mới cho privacyidea-sshkey.

#vim /etc/privacyidea/authorizedkeyscommand

[Default]

url=https://your-ip-server-privacyIDEA

admin=admin

password=********password-server-privacyIDEA

nosslcheck=False

Note: Các bạn thấy ở đây ta dùng user là [ admin/**** ] Chính là user đăng nhập website privacyIDEA server. Như vậy sẽ không bảo mật chút nào. Mời các bạn theo dõi Phần 6, set policy cho từng user. Ta sẽ tạo user admin riêng, và user get key ssh riêng.

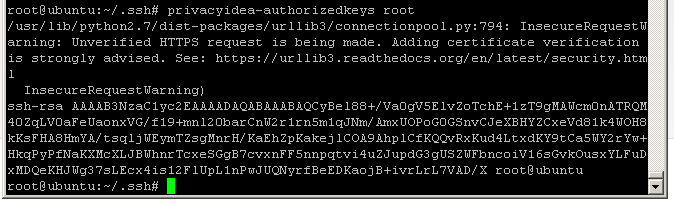

Ta test thử get key public trên client:

privacyidea-authorizedkeys root

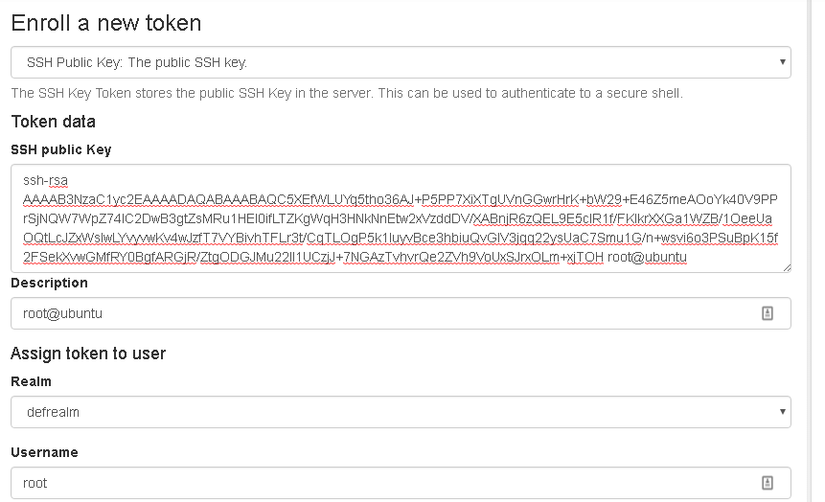

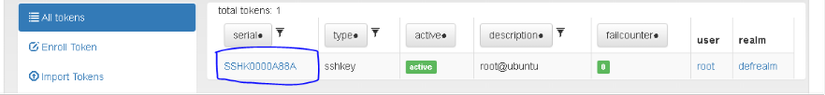

sẽ báo lỗi. Đó là do ta chưa add key và define machine. Bước 1: Tạo ssh key cho user bất kỳ (ở đây tôi test trên user root) Ta tạo 1 public/private key bất kì. Rồi gán cho user root. (dùng lệnh ssh-keygen -t rsa , để cẩn thận, ta ko chạy lệnh này trên client, có thể là 1 máy bất kì nào đó) Tạo **Enroll New Token **

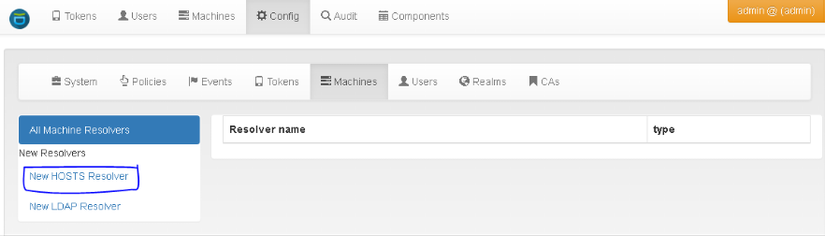

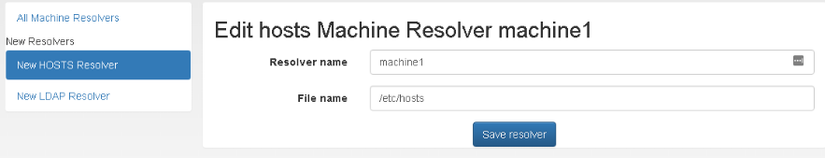

**Bước 2:**Tạo Machine resolvers:

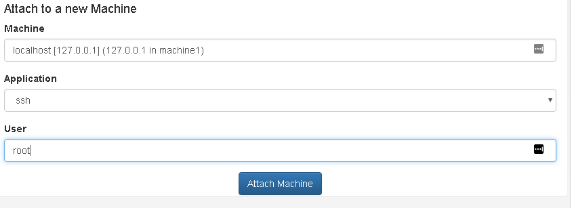

Bước 3: Define hosts cho SSH-KEY vừa gán ở Bước 1.

Chọn token-ssh key

Tìm đến phía cuối và chỉnh sửa (define host)

Tìm đến phía cuối và chỉnh sửa (define host)

Save lại rồi test thử lại bước cũ

Save lại rồi test thử lại bước cũ

privacyidea-authorizedkeys root

OK. Đã get được key từ client. Giờ ta sẽ chèn key này vào ssh config.

Bước 5: Chèn privacy vào ssh, để ssh get key từ PrivacyIDEA

OK. Đã get được key từ client. Giờ ta sẽ chèn key này vào ssh config.

Bước 5: Chèn privacy vào ssh, để ssh get key từ PrivacyIDEA

#vim /etc/ssh/sshd_config

AuthorizedKeysCommand /usr/bin/privacyidea-authorizedkeys

# You also should run the command with lower privileges.

# The low_priv_user needs to have read access to /etc/privacyidea/authorizedkeyscommand.

AuthorizedKeysCommandUser root

Restart ssh.

Như vây ta có thể login vào 1 server bất kì nào đã được thiết lập. Việc quản lý tập trung này rất dễ dàng với công ty nhiều người sử dụng. Có thể cho phép hoặc bỏ quyền bất cứ lúc nào thông qua giao diện PrivacyIDEA Ngoài ra ta có thể thiết lập đăng nhập 2 bước. Khi login ngoài việc chèn sshkey, ta vẫn phải nhập mật khẩu lần thứ 2 nữa mới có thể đăng nhập đc vào server.

Phần 4: Basic Authen Apache sử dụng OTP token key.

Mời bạn theo dõi tiếp bài sau của tôi. FRAMGIA : https://viblo.asia skype: tuanduong122

Do kiến thức của người viết có hạn. Nếu bài viết thấy có lỗi hoặc sai sót. Mong các bạn comment/contact giúp bài viết hoàn thiện hơn. Xin cảm ơn

All rights reserved