[Open Source] #46 - Cloudflare Tunnel Ingress Controller: Expose K8s Service không cần Public IP và Firewall

Việc đưa một dịch vụ từ cụm Kubernetes (K8s) ra internet thường đòi hỏi các công nghệ như LoadBalancer (tốn phí trên Cloud), NodePort (mở cổng Firewall) hoặc cấu hình Ingress phức tạp với Public IP. Cloudflare Tunnel Ingress Controller xuất hiện như một giải pháp "Zero Trust" hoàn hảo, cho phép bạn expose dịch vụ ra môi trường bên ngoài mà không cần mở bất kỳ cổng inbound nào trên firewall.

Dưới góc độ kỹ thuật, đây là một Ingress Controller tùy chỉnh mãnh mẽ, kết hợp sức mạnh của Go, Kubernetes Operator Pattern và hạ tầng mạng lưới toàn cầu của Cloudflare.

Github: https://github.com/STRRL/cloudflare-tunnel-ingress-controller

🛠️ 1. Nền tảng công nghệ: Hiệu suất và Tiêu chuẩn K8s

Dự án được xây dựng trên bộ stack "chuẩn chỉ" dành cho các công cụ hệ thống trong hệ sinh thái Kubernetes:

- Golang (v1.24+): Tận dụng tối đa khả năng xử lý đồng thời và quản lý bộ nhớ tối ưu của Go để vận hành vòng lặp điều khiển (control loop).

- Controller-Runtime: Thư viện "vàng" của cộng đồng K8s, giúp hiện thực hóa Operator Pattern, quản lý việc theo dõi (Watch) và đối soát (Reconcile) các tài nguyên Ingress.

- Cloudflare-go SDK: Giao tiếp trực tiếp với Cloudflare API để quản lý vòng đời của Tunnel, bản ghi DNS (CNAME) và Ingress Rules một cách tự động.

- Chromedp & E2E Testing: Một điểm thú vị là dự án sử dụng trình duyệt headless (Chrome) để thực hiện các bài test End-to-End, đảm bảo traffic thực sự đi xuyên qua được Tunnel và hiển thị đúng kết quả.

🏗️ 2. Trụ cột kiến trúc: Control Plane & Data Plane tách biệt

Kiến trúc của dự án tuân thủ nghiêm ngặt triết lý của Kubernetes, chia hệ thống thành hai phần rõ rệt:

- Control Plane (The Controller): Là trái tim của hệ thống. Nó không trực tiếp xử lý traffic mà đóng vai trò "kiến trúc sư". Nó theo dõi các tài nguyên Ingress trong cụm, sau đó gọi Cloudflare API để thiết lập hạ tầng (DNS, Rules) và ra lệnh cho Data Plane hoạt động.

- Data Plane (Controlled Connectors): Controller sẽ tự động tạo và quản lý một K8s Deployment chạy image

cloudflared. Các Pod này tạo kết nối outbound tới Cloudflare Edge. Vì là kết nối outbound, bạn không cần mở port trên Router hay Firewall. - Cầu nối "Exposure": Controller sử dụng một mô hình dữ liệu nội bộ gọi là

Exposuređể trừu tượng hóa tài nguyên Ingress. Điều này giúp tách biệt logic xử lý K8s (Ingress Spec) khỏi logic xử lý Cloudflare (Tunnel Config).

🔄 3. Các kỹ thuật "Pro-level" trong mã nguồn

- Deployment Management: Khác với nhiều controller chỉ cấu hình phần mềm, dự án này trực tiếp quản lý vòng đời của

cloudflaredDeployment. Nó kiểm tra trạng thái mỗi 10 giây để đảm bảo số lượng replicas luôn đúng và cấu hình được cập nhật tức thì (hot-reload) khi có Ingress mới. - FQDN Service Routing: Controller ưu tiên định tuyến traffic dựa trên tên miền nội bộ (FQDN) của Service (ví dụ:

my-service.my-namespace.svc.cluster.local). Kỹ thuật này giúp hệ thống ổn định hơn so với việc sử dụng ClusterIP, vốn có thể thay đổi khi service bị recreate. - Annotation-driven Extensibility: Cho phép tùy chỉnh sâu hành vi proxy thông qua Ingress Annotations, chẳng hạn như

backend-protocol(HTTP/HTTPS/gRPC),proxy-ssl-verify, hay tùy chỉnhhttp-host-header.

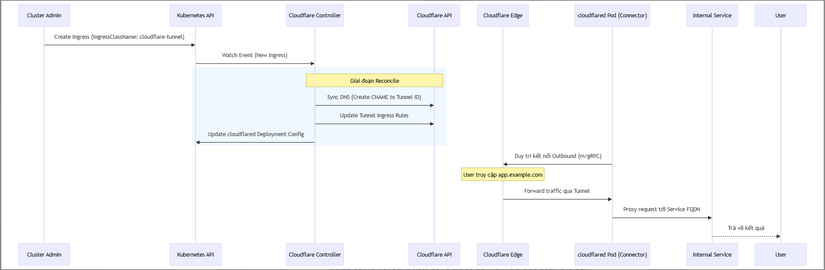

📊 4. Workflow: Luồng hoạt động của Cloudflare Ingress

Sơ đồ trình tự dưới đây mô tả cách một yêu cầu từ người dùng internet đi vào dịch vụ bên trong cụm K8s thông qua Cloudflare Tunnel:

⚖️ 5. So sánh chiến lược

| Tiêu chí | Cloudflare Tunnel Ingress | Standard Ingress (Nginx/Traefik) |

|---|---|---|

| Yêu cầu IP | Không cần Public IP | Bắt buộc Public IP / LoadBalancer |

| Bảo mật | Firewall đóng hoàn toàn (Inbound) | Phải mở Port 80/443 |

| Chi phí | Rất thấp (Zero Trust Free Tier) | Cao (Phí LoadBalancer của Cloud) |

| Độ phức tạp | Tự động hóa DNS/SSL qua CF | Phải quản lý Cert-Manager/External-DNS |

| Hiệu suất | Phụ thuộc vào Tunnel latency | Trực tiếp (Direct connection) |

✅ Kết luận: Tại sao dự án này là hình mẫu?

Cloudflare Tunnel Ingress Controller là một minh chứng tuyệt vời cho việc ứng dụng Operator Pattern để giải quyết bài toán hạ tầng mạng. Nó biến các thao tác thủ công trên Cloudflare Dashboard thành các dòng code khai báo (Declarative) trong K8s.

Dành cho các kỹ sư DevOps, dự án này cung cấp một bài học giá trị về:

- Cách viết Custom Controller sử dụng

controller-runtime. - Cách quản lý Deployment động dựa trên trạng thái của một tài nguyên khác.

- Kỹ thuật tích hợp hệ thống bên thứ ba (Cloudflare) vào vòng đời của tài nguyên Kubernetes.

Hy vọng bài phân tích này giúp bạn có thêm một giải pháp expose dịch vụ an toàn cho các dự án Homelab hoặc Edge Computing của mình. Đừng quên Upvote và Follow mình để theo dõi các số tiếp theo nhé!

All rights reserved