[Open Source] #173 - Deployrr: Framework tự động hóa hạ tầng Homelab với kiến trúc Traefik v3, Docker Socket Proxy và cơ chế Layered Security đỉnh cao

Trong cộng đồng tự lưu trữ (Self-hosting), thách thức lớn nhất không phải là cài đặt một ứng dụng, mà là làm sao để quản trị hàng chục dịch vụ một cách bảo mật, có chứng chỉ SSL tự động và hệ thống định tuyến (routing) ổn định. Deployrr ra đời không chỉ như một bộ script cài đặt, mà là một Infrastructure Management Framework toàn diện, giúp người dùng xây dựng một "đám mây cá nhân" chuẩn doanh nghiệp dựa trên nền tảng Docker và Traefik.

Dưới góc độ kỹ thuật, Deployrr là một minh chứng xuất sắc về việc ứng dụng Bash Automation, kỹ thuật Middleware Chaining trong Traefik và tư duy bảo mật Zero-Trust thông qua Socket Proxying.

Github: https://github.com/smarthomefamily/deployrr

🛠️ 1. Nền tảng công nghệ: Infrastructure as Code (IaC) đơn giản hóa

Deployrr tận dụng các công nghệ "vàng" trong làng DevOps để tạo ra một hạ tầng bền bỉ:

- Orchestration Engine (Docker & Compose): Sử dụng Docker làm nhân tố cốt lõi để cô lập và quản lý vòng đời ứng dụng.

- Traffic & SSL Controller (Traefik v3): Đóng vai trò là bộ não điều phối lưu lượng. Deployrr tận dụng tính năng DNS Challenge (Cloudflare/DuckDNS) để tự động cấp phát và gia hạn chứng chỉ Wildcard SSL mà không cần mở port 80/443 (đối với chế độ Internal).

- Security Sentinel (CrowdSec): Tích hợp IDS/IPS cấp cộng đồng để tự động phát hiện và chặn các cuộc tấn công Brute-force ngay tại tầng Firewall.

- Identity Orchestration: Hỗ trợ linh hoạt các Provider từ nhẹ như TinyAuth đến các giải pháp Enterprise như Authelia và Authentik để triển khai xác thực đa yếu tố (MFA).

🏗️ 2. Trụ cột kiến trúc: Phân lớp và Module hóa (Decoupled Design)

Kiến trúc của Deployrr được thiết kế để dễ dàng bảo trì và sao lưu:

- Standardized Filesystem Layout: Deployrr ép buộc một cấu trúc thư mục khoa học: Toàn bộ cấu hình nằm trong

$DOCKERDIR, dữ liệu ứng dụng nằm trong/appdata, bí mật trong/secretsvà nhật ký trong/logs. Tư duy này biến việc sao lưu toàn bộ hạ tầng chỉ còn là một thao tác nén thư mục duy nhất. - Traefik Middleware Chaining: Đây là điểm sáng kỹ thuật. Deployrr định nghĩa các "chuỗi bảo mật" (chains) trong thư mục

includes/traefik/. Khi một ứng dụng mới được triển khai, nó chỉ cần khai báo một nhãn (label) đơn giản để được hưởng trọn bộ các tính năng: Rate limiting, Security headers, Gzip compression và SSO Authentication. - Dual Exposure Model: Kiến trúc cho phép người dùng tách biệt luồng truy cập: Internal-only (truy cập qua VPN/LAN) và External-facing (truy cập qua Internet). Kỹ thuật này giúp giảm tối đa bề mặt bị tấn công (attack surface) cho các ứng dụng nhạy cảm.

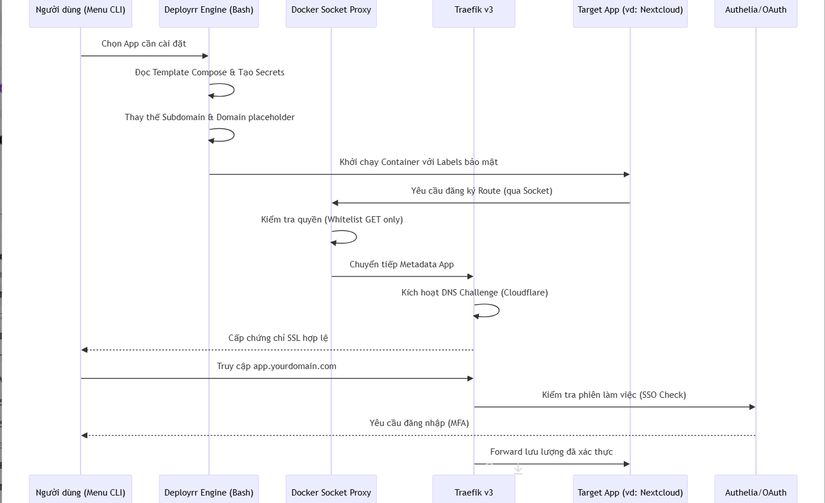

🔄 3. Workflow: Vòng đời triển khai một Ứng dụng bảo mật (Sequence Diagram)

Sơ đồ mô tả quy trình Deployrr điều phối việc cài đặt và bảo vệ một dịch vụ mới:

⚡ 4. Các kỹ thuật "Pro-level" trong mã nguồn

- Docker Socket Proxying: Để bảo vệ máy chủ vật lý, Deployrr không cho phép Traefik hay Portainer kết nối trực tiếp với

/var/run/docker.sock. Thay vào đó, mọi yêu cầu phải đi qua một Socket Proxy giúp lọc và chặn các lệnh nguy hiểm (như DELETE container), đảm bảo hacker không thể leo thang đặc quyền từ container ra máy chủ. - Version Pinning Strategy: Trong

includes/version_pins, dự án cố định phiên bản các Image (Tag pinning). Điều này ngăn chặn việc hệ thống bị sập do các bản cập nhật tự động mang tính thay đổi lớn (Breaking changes) từ phía nhà phát triển ứng dụng. - Variable Interpolation: Sử dụng Bash để thực hiện "Logic injection" vào các file YAML. Hệ thống tự động tạo các mật khẩu ngẫu nhiên, cấu hình Database và ánh xạ cổng dựa trên file

.envtrung tâm, triệt tiêu lỗi do cấu hình thủ công. - Admin Aliases & Toolbox: Cung cấp bộ công cụ dòng lệnh rút gọn (

dcup,dlogs,cscli), giúp quản trị viên thao tác cực nhanh với hàng chục stack Docker mà không cần nhớ các câu lệnh Compose dài dòng.

⚖️ 5. So sánh chiến lược

| Tiêu chí | Deployrr | Portainer | Docker Compose Thủ công |

|---|---|---|---|

| Bảo mật mặc định | Rất cao (Socket Proxy/Chains) | Thấp (Cần tự cấu hình) | Không có |

| Quản lý SSL | Tự động hoàn toàn (với DNS) | Phải cấu hình tay | Phải dùng thêm certbot |

| Tính nhất quán | Rất cao (Standard Layout) | Trung bình | Thấp |

| Xác thực SSO | Tích hợp sẵn nhiều nguồn | Phải mua bản Business | Tự viết script |

| Triển khai | Menu-driven (Dễ) | GUI (Dễ) | CLI (Khó) |

✅ Kết luận: Tại sao Deployrr là "Xương sống" cho mọi Homelab?

Deployrr không cố gắng thay thế Docker Compose, mà nó chuẩn hóa cách chúng ta sử dụng Docker. Bằng cách kết hợp giữa tự động hóa shell và các nguyên tắc bảo mật phân lớp, dự án mang lại một hạ tầng ổn định như các giải pháp Cloud trả phí nhưng hoàn toàn miễn phí và nằm dưới quyền kiểm soát của người dùng.

Đối với các kỹ sư DevOps/SRE, nghiên cứu Deployrr giúp bạn hiểu sâu về:

- Kỹ thuật Traefik Configuration nâng cao (File & Label providers).

- Cách xây dựng Secure Docker Environment với Socket Proxy.

- Tư duy Automated Infrastructure bằng các công cụ Linux cơ bản.

All rights reserved