Một kỹ thuật lừa đảo mới khiến người dùng không thể đóng Chrome

Bài đăng này đã không được cập nhật trong 8 năm

Trong quý vừa qua, đã có nhiều ghi nhận về sự gia tăng các thông báo giả mạo trên trình duyệt nhằm mục địch lừa đảo hỗ trợ công nghệ. Hầu hết các hoạt động này đều xuất phát từ quảng cáo độc hại và cả các trang web bị xâm nhập. Crooks đang sử dụng tất cả các loại thủ thuật để không chỉ gây sợ hãi cho người dùng mà còn để thử và 'khóa' các trình duyệt của họ.

Một kỹ thuật như vậy liên quan đến history.pushState API hiện đã được vá nhưng vẫn tiếp tục được sử dụng. Ngoài ra còn có các pop-under nổi tiếng có thể được sử dụng khiến người dùng đang mắc kẹt giữa các tab khác nhau .

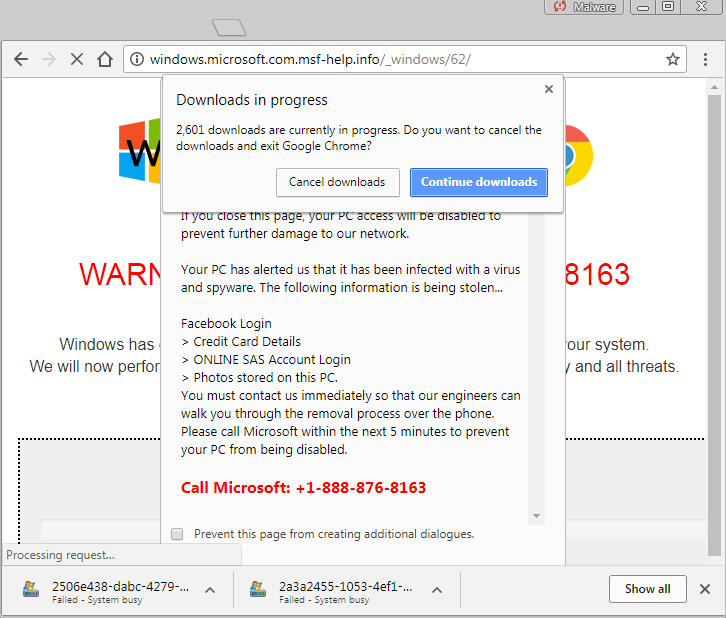

Trong ví dụ sau, kẻ lừa đảo hiện đang lạm dụng một API để đạt được mục đích đóng băng trình duyệt của bạn. Cách làm như vậy chúng hy vọng rằng người dùng sẽ hoảng sợ và gọi số miễn phí để được hỗ trợ. Hoạt ảnh sau cho thấy người dùng có thể gặp phải phiên bản mới nhất của Google Chrome (64.0.3282.140).

Điều gì xảy ra khi bạn truy cập vào trang bị booby-trap

Điều gì xảy ra khi bạn truy cập vào trang bị booby-trap

Mã chịu trách nhiệm về điều này được nhúng vào trong trang chính và hơi bị xáo trộn:

Mã bên dưới hiển thị với các chức năng các hàm 'bom_ch' hoặc 'ch_jam'

Mã bên dưới hiển thị với các chức năng các hàm 'bom_ch' hoặc 'ch_jam'

Cấu trúc Blob kết hợp với phương thức window.navigator.msSaveOrOpenBlob cho phép bạn lưu các tệp cục bộ và, như bạn có thể đoán, đó là những gì đang bị lừa gạt ở đây.

Hàm ch_jam () gọi hàm khác là bom_ch () , và cả hai đều được đặt tên thích hợp cho những gì chúng làm. Điều này lần lượt gọi các chức năng tải sử dụng các cấu trúc Blob nói trên.

Nó xảy ra quá nhanh để xem cách hoạt động, nhưng bạn có thể phát hiện ra nó bằng một máy đủ mạnh và nếu bạn cố gắng đóng tab sớm. Mã đó kích hoạt một số lượng lớn các tệp tải xuống trong thời gian ngắn, làm cho trình duyệt trở nên không phản hồi trong vòng vài giây và không thể đóng bằng các cách thông thường

Cố gắng đóng tab của trình duyệt trước khi bị kẹt lại cho thấy điều gì đang xảy ra

Cố gắng đóng tab của trình duyệt trước khi bị kẹt lại cho thấy điều gì đang xảy ra

Các mục tiêu chính của đóng băng của trình duyệt là nhằm tới người dùng Google Chrome trên Windows. Các trình duyệt khác sẽ nhận được các trang đích của riêng họ, lạm dụng các API HTML khác. Ta có thể thấy rằng trình duyệt Chrome có thị phần sử dụng cao nhất trong thể loại trình duyệt, vì vậy đây là môi trường tiềm năng để các tác nhân đe dọa triển khai các chương trình kỹ thuật mới.

Vì hầu hết các vụ đóng băng trình duyệt được phân phối thông qua quảng cáo độc hại, một phương pháp phòng tránh đơn giản là sử dụng một chương trình chặn quảng cáo. Cuối cùng, Windows Task Manager sẽ cho phép bạn loại bỏ các quy trình trình duyệt vi phạm. Người dùng Malwarebytes đã được bảo vệ trước cơ chế chuyển hướng được sử dụng trong cuộc tấn công này

Nguồn: Malwarebytes

All rights reserved