WebSite của bạn đã lên HTTP/3 chưa?

Với góc nhìn bản thân làm bảo mật, việc upgrade phiên bản là bước quan trọng, mục đích chính của các hãng, sản phẩm, plugin, gói, thư viện chính là nâng cấp, thay đổi chức năng bên cạnh đó là bảo mật, giúp phù hợp với thời đại.

Tại sao nên dùng HTTP/3

Bạn có thể tìm thấy vô số bài viết nói chi tiết, so sánh giao thức http/1x,2,3 còn chỗ này tôi sẽ nói tóm gọn với góc nhìn chủ quan của tôi.

- Dùng QUIC (gốc UDP) thay vì TCP?

- Bảo mật hơn? Ngăn chặn tốt Denial of Service?

- Tấn công syn flood tới http3 liệu có hiệu quả?

- Hành vi mới để tấn công giao thức QUIC (Bài viết sau)

- Các hệ thống tưởng lửa NGFW hay WAF sẽ gặp thách thức lớn (Bài viết sau)

- Điều kiện, cách để nâng cấp lên bản mới nhất HTTP/3 cho website của bạn (Bài viết sau)

Mã hóa mù các thiết bị trung gian

Vấn đề của TCP: Với HTTP/2 (TCP + TLS) mã hóa chỉ diễn ra ở lớp ứng dụng. Các thông tin kiểm soát của TCP (như cờ SYN/ACK, số thứ tự gói tin - sequence number, port) đều hiển thị duới dạng văn bản thuần túy. Kẻ tấn công đứng giữa có thể đọc, chặn, tiêm nhiễm gói tin.

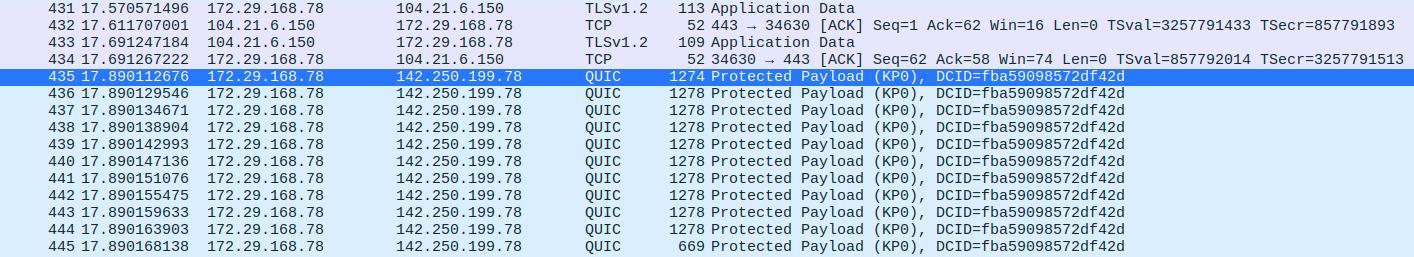

- Giải pháp của HTTP/3: QUIC tích hợp TLS 1.3 trực tiếp vào giao thức. Nó mã hóa hầu hết các siêu dữ liệu truyền tải (metadata), bao gồm cả số thứ tự gói tin và các khung báo nhận (ACK frames). Kẻ tấn công không thể thao túng luồng dữ liệu hay chèn các gói tin độc hại vào giữa phiên kết nối.

Triệt tiêu các loại tấn công dos/ddos truyền thống

Chạy trên nền UDP các bạn nghĩ sẽ dễ bị tấn công DDoS, nhưng QUIC được thiết kế để khắc phục điểm yếu đấy:

- Miễn nhiễm SYN Flood: Vì không sử dụng quá trình bắt tay 3 bước của TCP

- Chống tấn công khuyếch đại (UDP Amplification): Kẻ tấn công thường giả mạo IP nguồn (IP spoofing) gửi một request nhỏ bằng UDP để ép server trả về một response khổng lồ dội vào nạn nhân. QUIC ngăn chặn điều này bằng cơ chế Address Validation. Giao thức quy định nghiêm ngặt: Máy chủ không được phép gửi lượng dữ liệu vượt quá 3 lần lượng dữ liệu nhận được từ khách, cho đến khi địa chỉ IP của máy khách được xác thực là có thật (thông qua trao đổi token mã hóa).

- Kháng Slowloris hiệu quả hơn: Các tấn công "vắt kiệt" kết nối (Slowloris) bằng cách giữ socket mở lâu sẽ khó thực hiện hơn, vì QUIC quản lý trạng thái luồng (stream state) ở cấp độ ứng dụng, độc lập với giới hạn file descriptor/socket của hệ điều hành.

Ngăn chặn tấn công hạ cấp và Bắt buộc TLS 1.3

- Không có bản rõ: HTTP/3 không có khái niệm kết nối không mã hoá. Nó bắt buộc phải dùng TLS 1.3. Điều này loại bỏ hoàn toàn các cuộc tấn công hạ cấp (như SSL Stripping), nơi kẻ tấn công lừa client và sẻver giao tiếp HTTP thuần tuý hoặc các chuẩn mã hoá cũ, yếu kém (như TLS 1.0/1.1).

- Bảo mật Forward Secrecy hoàn hảo: TLS 1.3 mặc định sử dụng các thuật toán trao đổi khoá an toàn, đảm bảo rằng ngay cả khoá bí mật có bị lộ trong tương lai thì các phiên giao tiếp trong quá khứ cũng không thể bị giải mã.

Chống Hijacking (cướp phiên)

- TCP dựa trên IP: Kết nối TCP được định danh bởi bộ 4 (IP nguồn, Port nguồn, IP đích , Port đích). Nếu kẻ tấn công có thể giả mạo IP (IP Spoofing) và đoán được Sequence Number, chúng có thể cướp phiên.

- QUIC dựa trên CID: HTTP/3 sử dụng Connection ID (CID) độc lập với IP. Dù người dùng đổi từ wifi sang 4G tức là đã chuyển ip, kết nối vẫn được duy trì bảo mật nhờ chuỗi CID này. Việc cướp phiên thông qua IP Spoofing gần như là bất khả thi trên QUIC.

Kiểm tra giao thức HTTPx đang dùng

- Bước 1: Truy cập trang

- Bước 2: F12 hoặc chuột phải và nhấn inspect

- Bước 3: Vào phần network

![]()

- Bước 4: Chuột phải vào name rồi chọn Protocol

- Bước 5: Xác định giao thức:

- Nếu bạn thấy h3 thì nó đang sử dụng http/3 tương tự h2 và http/1.1

All rights reserved