[Open Source] #217 - Warpgate: Hệ thống Smart Bastion Host chuyên sâu với Rust, kiến trúc Protocol Interception và cơ chế kiểm toán (Auditing) thời gian thực

Trong hạ tầng công nghệ hiện đại, việc quản lý truy cập vào các server SSH, cơ sở dữ liệu (MySQL/PostgreSQL) và ứng dụng web nội bộ thường gặp rào cản về tính tiện dụng và độ an toàn. Các giải pháp truyền thống như Jump Host hay VPN thường yêu cầu quy trình nhiều bước hoặc cài đặt client phức tạp. Warpgate ra đời như một cuộc cách mạng, cung cấp một "Cổng dịch chuyển" (Warp gate) duy nhất, cho phép người dùng truy cập mọi tài nguyên chỉ qua một kết nối HTTPS hoặc SSH chuẩn, đồng thời tích hợp sẵn SSO và khả năng ghi lại toàn bộ phiên làm việc để phục vụ hậu kiểm.

Dưới góc độ kỹ thuật, Warpgate là một minh chứng xuất sắc về việc ứng dụng ngôn ngữ ** Rust** để xây dựng các Protocol Proxies hiệu năng cao, kỹ thuật Xác thực đa lớp (MFA/SSO) và kiến trúc Monorepo mô-đun hóa.

Github: https://github.com/hanayashiki/warpgate

🛠️ 1. Nền tảng công nghệ: Safe Rust và Hiệu năng cực đại

Warpgate chọn Rust làm nhân xử lý để đảm bảo tính an toàn hệ thống ở mức cao nhất (Memory safety):

- Logic Core (Rust): Sử dụng Rust để loại bỏ hoàn toàn rủi ro về lỗi tràn bộ đệm (Buffer overflow), một lỗ hổng chí mạng trong các hệ thống Bastion Host truyền thống.

- Asynchronous Engine (Poem): Sử dụng framework Poem-OpenAPI để xây dựng hệ thống quản trị API RESTful. Poem mang lại tốc độ phản hồi tính bằng micro-giây, cho phép xử lý hàng nghìn kết nối đồng thời mà không tốn nhiều tài nguyên.

- Protocol Stack (Russh & SQLx): Tích hợp thư viện SSH bản địa và trình điều khiển SQL bất đồng bộ, cho phép Warpgate trực tiếp "nói chuyện" với các giao thức tầng thấp của SSH, MySQL và Postgres.

- Admin Dashboard (Svelte & Vite): Xây dựng giao diện quản trị siêu nhẹ, tập trung vào việc hiển thị trạng thái phiên làm việc (Live Sessions) và cấu hình phân quyền (RBAC) linh hoạt.

🏗️ 2. Trụ cột kiến trúc: Transparent Proxying và Protocol Interception

Kiến trúc của Warpgate được thiết kế để "vô hình" đối với người dùng cuối:

- Transparent Proxying (Ủy nhiệm trong suốt): Thay vì quy trình "Hop-by-hop" (đăng nhập vào Jump Host rồi mới SSH tới Target), Warpgate sử dụng kỹ thuật nhận diện đích đến ngay từ chuỗi định danh người dùng (vd:

ssh user:prod-db@warpgate). Hệ thống sẽ tự động bắt tay với Upstream Server ngay sau khi xác thực thành công. - Protocol Interception (Đánh chặn giao thức): Đây là điểm sáng kỹ thuật. Warpgate thực hiện phân tích cú pháp (Parsing) các gói tin tiêu đề của giao thức Database và SSH. Kỹ thuật này giúp hệ thống xác định chính xác người dùng yêu cầu Target nào trước khi thiết lập kênh truyền tin mã hóa (TLS/SSH).

- Unified Identity Bridge: Đóng vai trò là lớp trung gian (Middleware) kết nối các giao thức xác thực hiện đại (OIDC, Google/Azure SSO) vào các hệ thống truyền thống chỉ hỗ trợ mật khẩu hoặc SSH Key.

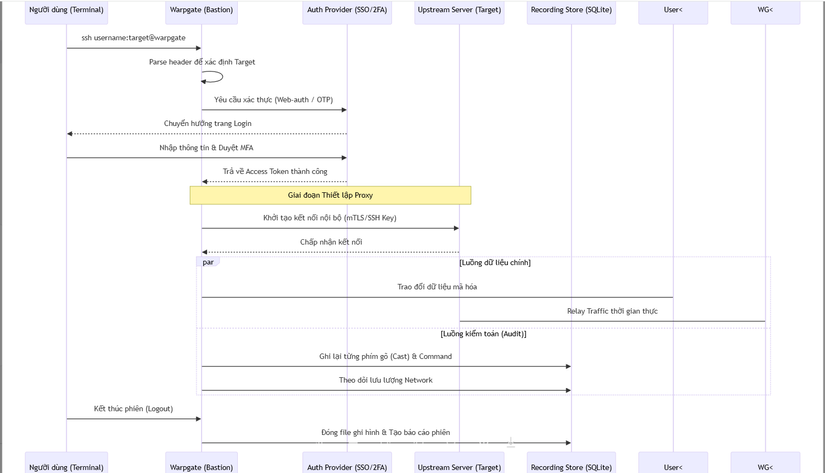

🔄 3. Workflow: Vòng đời của một phiên truy cập bảo mật (Sequence Diagram)

Sơ đồ mô tả quy trình Warpgate điều phối một kết nối SSH tới server mục tiêu:

⚡ 4. Các kỹ thuật "Pro-level" trong mã nguồn

- Cast-based Session Recording: Đối với SSH, Warpgate không quay phim màn hình (tốn dung lượng). Nó ghi lại luồng ký tự nhận được từ PTY (Pseudo-terminal) và lưu dưới định dạng ASCII cast. Điều này giúp quản trị viên có thể tìm kiếm văn bản bên trong video phiên làm việc và replay lại với dung lượng file cực nhỏ.

- Internal CA Management: Tích hợp bộ quản lý chứng chỉ (Certificate Authority) riêng. Warpgate tự động cấp phát và gia hạn các chứng chỉ TLS/mTLS cho các kết nối giữa Bastion và các server nội bộ, triệt tiêu rủi ro tấn công Man-in-the-middle.

- Adaptive Rate Limiting: Sử dụng thuật toán Token Bucket (qua thư viện

governor) để giới hạn băng thông và tần suất kết nối. Hệ thống có thể tự động "bóp" băng thông của các phiên làm việc đáng ngờ hoặc các truy vấn Database quá nặng để bảo vệ hạ tầng. - Web-driven CLI Approval: Một kỹ thuật trải nghiệm người dùng tinh tế: Khi người dùng thực hiện lệnh SSH từ CLI, Warpgate có thể yêu cầu họ mở một trình duyệt để thực hiện SSO duyệt quyền, sau đó tự động trả kết nối về Terminal ban đầu một cách liền mạch.

⚖️ 5. So sánh chiến lược

| Tiêu chí | Warpgate | Jump Host truyền thống | Teleport |

|---|---|---|---|

| Trải nghiệm | Một bước (user:target) | Hai bước (hop-by-hop) | Cần cài client 'tsh' |

| Độ an toàn | Rust (Safe memory) | C/C++ (Dễ lỗi bộ nhớ) | Go (An toàn) |

| Kiểm toán | Ghi hình Terminal & SQL | Chỉ log text cơ bản | Ghi hình & Log mạnh |

| Xác thực | Tích hợp sẵn SSO/2FA | Thường phải cấu hình rời | SSO mạnh |

| Độ nhẹ | Cực nhẹ (Single binary) | Trung bình | Nặng (Nhiều thành phần) |

✅ Kết luận: Tại sao Warpgate là lựa chọn hàng đầu cho DevSecOps?

Warpgate chứng minh rằng bảo mật hạ tầng không nhất thiết phải làm phiền người dùng. Bằng cách làm chủ kỹ thuật Protocol Proxies bằng Rust và tập trung vào khả năng kiểm toán (Audit), dự án đã tạo ra một lớp bảo vệ vững chắc cho mọi máy chủ và database mà không làm thay đổi thói quen gõ lệnh của lập trình viên.

Đối với các kỹ sư Backend và SRE, nghiên cứu Warpgate mang lại giá trị về:

- Kỹ thuật xây dựng Proxy đa giao thức (SSH, HTTP, SQL).

- Cách quản lý Session Recording hiệu quả trên tệp tin.

- Tư duy thiết kế hệ thống Zero-Trust Gateway cho doanh nghiệp.

All rights reserved