Microsoft Sentinel là gì? Thành phần và các khái niệm cơ bản (Phần 1)

Gần đây, mình có tìm hiểu về Microsoft Sentinel – một nền tảng SIEM cloud-native của Microsoft. Ban đầu, mình chỉ nghĩ đơn giản đây là một công cụ đọc log và cảnh báo bảo mật, nhưng khi bắt đầu đào sâu, mình nhận ra Sentinel thực chất là cả một hệ sinh thái lớn, kết hợp giữa data lake, phân tích hành vi, threat intelligence và cả AI.

Trong quá trình tự học, mình đã đi từ những khái niệm cơ bản nhất như cách Sentinel thu thập dữ liệu, cách nó phân tích và phát hiện tấn công, cho đến các thành phần quan trọng như Incident, Analytics Rules hay Automation. Và vì lượng kiến thức khá nhiều, lại dễ bị “ngợp” với người mới, nên mình quyết định tổng hợp và chia sẻ lại toàn bộ những gì mình đã học được — theo cách dễ hiểu nhất, có hệ thống và bám sát thực tế triển khai.

Hy vọng bài viết này không chỉ giúp bạn hiểu rõ Microsoft Sentinel là gì, mà còn giúp bạn hình dung được cách triển khai và vận hành nó trong một hệ thống thực tế.

1. Tổng quan: Microsoft Sentinel là gì?

Microsoft Sentinel là một hệ thống SIEM (Security Information and Event Management) hoạt động hoàn toàn trên cloud (cloud-native).

Hiểu đơn giản:

Sentinel = Nơi thu thập log + phân tích + phát hiện tấn công + phản ứng tự động

Khác với SIEM truyền thống:

| SIEM truyền thống | Microsoft Sentinel |

|---|---|

| Phải dựng server | Serverless |

| Khó scale | Auto scale |

| Tốn chi phí upfront | Pay-as-you-go |

| Phân tích hạn chế | AI + Big Data |

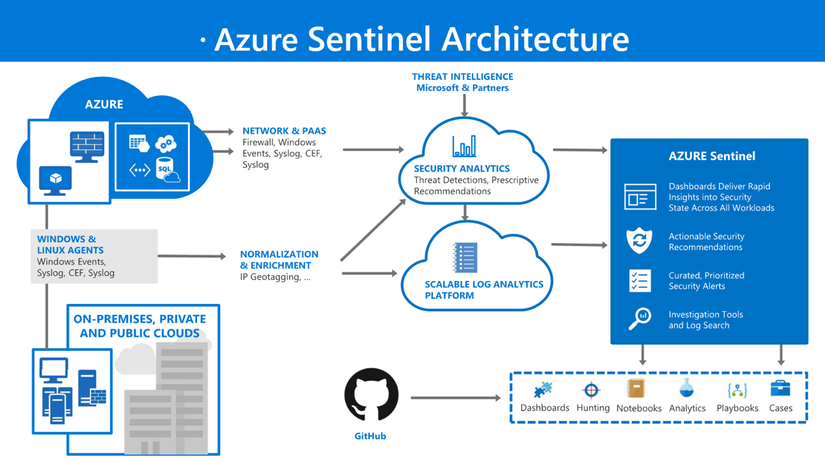

2. Kiến trúc tổng thể của Microsoft Sentinel

Microsoft Sentinel không phải là một tool đơn lẻ, mà là một hệ sinh thái gồm 4 thành phần chính:

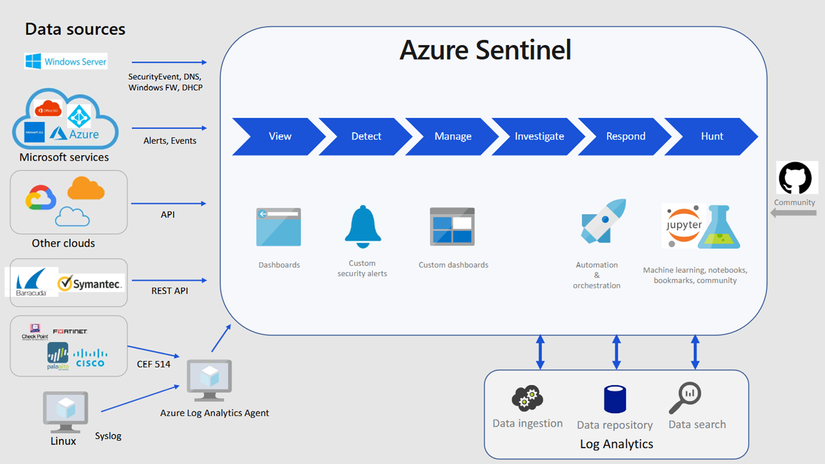

2.1 Data Connector – Nơi thu thập dữ liệu

Đây là cửa vào (entry point) của toàn bộ hệ thống.

Sentinel có thể thu thập dữ liệu từ:

- User (Azure AD, Entra ID)

- Server (Windows, Linux)

- Ứng dụng (Office 365, SaaS)

- Cloud (AWS, GCP)

- On-premise

Các loại Data Connector

1. Built-in (miễn phí)

Một số connector phổ biến:

- Azure Activity Logs

- Microsoft 365 (Office 365 Audit Logs)

- Microsoft Sentinel Health

Đây là các nguồn log “có sẵn”, chỉ cần bật là dùng.

2. Custom Data Connector (Quan trọng)

Khi hệ thống của bạn không có sẵn connector → phải tự ingest log.

Dưới đây là các cách phổ biến:

| Method | Cách hoạt động | Push/Pull | Độ phức tạp | Chi phí |

|---|---|---|---|---|

| CCF | Sentinel gọi API SaaS | Pull | Thấp | ⭐⭐ |

| AMA | Agent đọc log trên VM | Push | Thấp | ⭐⭐ |

| Logstash | Pipeline xử lý log | Push | Trung bình | ⭐⭐⭐ |

| Logic Apps | Workflow automation | Push/Pull | Cao | ⭐⭐⭐⭐ |

| API | Tự viết code gửi log | Push | Trung bình | ⭐⭐ |

| Azure Functions | Serverless xử lý log | Push | Trung bình | ⭐⭐⭐ |

Best practice:

- Bắt đầu với AMA + Syslog

- Sau đó mở rộng bằng API hoặc Functions

2.2 Data Lake – Trái tim lưu trữ

Tất cả dữ liệu từ connector sẽ được lưu vào:

Log Analytics Workspace

Đây chính là data lake của Sentinel

Vai trò:

- Lưu trữ log

- Phân tích dữ liệu lớn

- Truy vấn bằng KQL (Kusto Query Language)

Điểm mạnh:

- Scale cực lớn

- Query cực nhanh

- Tích hợp AI

2.3 Microsoft Sentinel Graph – Phân tích mối quan hệ

Đây là phần “thông minh” của hệ thống.

Thay vì chỉ nhìn log rời rạc:

Sentinel Graph kết nối:

- User ↔ IP

- Device ↔ Activity

- Attack ↔ Timeline

Ví dụ:

- User A login từ Việt Nam

- 5 phút sau login từ Mỹ

Graph sẽ detect: Impossible travel

2.4 MCP Server – AI layer (rất quan trọng)

Đây là phần mới và cực mạnh:

MCP = Model Context Protocol

Ý nghĩa:

- Không cần viết query

- Không cần hiểu schema

- Không cần biết log nằm đâu

Bạn chỉ cần hỏi:

“Show me suspicious login in last 24h”

→ AI sẽ tự query + phân tích

3. Pricing – Microsoft Sentinel tính tiền như thế nào?

Sentinel không tính tiền theo license user.

Thay vào đó:

Bạn trả tiền theo lượng dữ liệu ingest

Công thức:

Cost = GB log ingest + lưu trữ (retention)

Ví dụ:

- 1 ngày ingest 10GB log

- 30 ngày = 300GB

Bạn trả tiền dựa trên 300GB đó

Lưu ý quan trọng

- Log càng nhiều → càng tốn tiền

- Không filter log → chi phí tăng rất nhanh

Best practice:

- Chỉ ingest log quan trọng

- Dùng filter trong AMA

4. Core Concepts – Những khái niệm bắt buộc phải hiểu

4.1 Incident – Trung tâm xử lý sự cố

Đây là nơi SOC team làm việc hàng ngày.

Flow hoạt động:

Log → Analytics Rule → Alert → Incident

Một Incident gồm:

- Timeline (diễn biến)

- Entities (User, IP, Device)

- Severity (Low → Critical)

4.2 Workbooks – Dashboard

Dùng để:

- Visualize dữ liệu

- Xem thống kê bảo mật

- Monitor realtime

4.3 Hunting – Điều tra thủ công

Dành cho:

- SOC Analyst

- Threat Hunter

Dùng KQL để truy vấn log và tìm dấu hiệu tấn công

4.4 Notebooks – Phân tích nâng cao

Dùng khi:

- Phân tích phức tạp

- Machine learning

- Data science

4.5 Entity Behavior (UEBA)

Theo dõi hành vi:

- User

- Device

- Application

Phát hiện:

- Login bất thường

- Hành vi insider threat

4.6 Threat Intelligence

Nguồn dữ liệu bên ngoài:

- IP độc hại

- Domain phishing

- Malware hash

Sentinel sẽ:

So sánh Threat Intel với log nội bộ

→ phát hiện tấn công sớm

4.7 MITRE ATT&CK

Framework chuẩn để phân loại attack:

- Initial Access

- Execution

- Persistence

- Lateral Movement

Sentinel map alert vào MITRE để bạn hiểu:

Hacker đang ở giai đoạn nào

4.8 Content Hub

Marketplace của Sentinel:

- Rule có sẵn

- Dashboard

- Connector

Giúp deploy nhanh, không cần build từ đầu

4.9 Analytics Rules

Đây là “bộ não detection”

Bạn dùng để:

- Tạo rule phát hiện tấn công

- Sinh alert

4.10 Watchlist

Danh sách tùy chỉnh:

Ví dụ:

- Nhân viên nghỉ việc

- VIP user

- Server quan trọng

Dùng trong query:

SigninLogs

| where UserPrincipalName in (watchlist)

4.11 Automation (SOAR)

Tự động phản ứng:

Ví dụ:

- Disable user khi bị hack

- Gửi email cảnh báo

- Block IP

5. Tổng kết phần 1

Trong phần này bạn đã hiểu:

- Microsoft Sentinel là gì

- Kiến trúc gồm những gì

- Data flow hoạt động ra sao

- Các khái niệm cốt lõi

Ở phần 2 mình sẽ đi sâu:

- Phân quyền (IAM chuẩn thực tế)

- Deploy Sentinel từng bước

- Kết nối Data Connector

- Cài Windows / Linux log

- Troubleshoot

All rights reserved