Chuỗi cung ứng phần mềm không còn an toàn tuyệt đối: SentinelOne đã chặn cuộc tấn công CPU-Z bằng AI EDR như thế nào?

Nhiều đội ngũ kỹ thuật vẫn mặc định rằng chỉ cần tải phần mềm từ trang chủ nhà cung cấp là đủ an toàn. Sự cố liên quan đến CPUID cho thấy giả định đó không còn chắc chắn. Trong khoảng thời gian gần 19 giờ, hạ tầng tải xuống của nhà phát triển đã bị lợi dụng để phát tán gói cài đặt chứa mã độc. Người dùng truy cập đúng website chính thức, tải đúng công cụ quen thuộc, kiểm tra chữ ký số vẫn hợp lệ, nhưng thiết bị vẫn có nguy cơ bị kiểm soát.

Điều đáng nói là đây không phải một file giả mạo trôi nổi trên internet, mà là một gói phần mềm xuất phát từ chính kênh phân phối mà người dùng vốn tin cậy. Khi điểm phát hành bị xâm phạm, toàn bộ chuỗi niềm tin truyền thống gần như mất tác dụng.

Vì sao sự cố này đặc biệt nguy hiểm?

Các công cụ như CPU-Z, HWMonitor hay PerfMonitor vốn rất quen thuộc trong môi trường IT. Chúng thường được sử dụng bởi quản trị viên hệ thống, kỹ sư vận hành, lập trình viên hoặc chuyên gia bảo mật. Đó là nhóm người dùng có quyền truy cập rộng, nắm thông tin hạ tầng, tài khoản quản trị và nhiều khóa truy cập quan trọng. Chỉ cần một máy thuộc nhóm này bị chiếm quyền, phạm vi ảnh hưởng sẽ lớn hơn rất nhiều so với một endpoint thông thường.

Vì vậy, đây không đơn thuần là một vụ phát tán malware diện rộng. Nó cho thấy tin tặc đang nhắm tới những công cụ phổ biến trong giới kỹ thuật để khai thác các nạn nhân có giá trị cao hơn.

SentinelOne phát hiện điều gì bất thường?

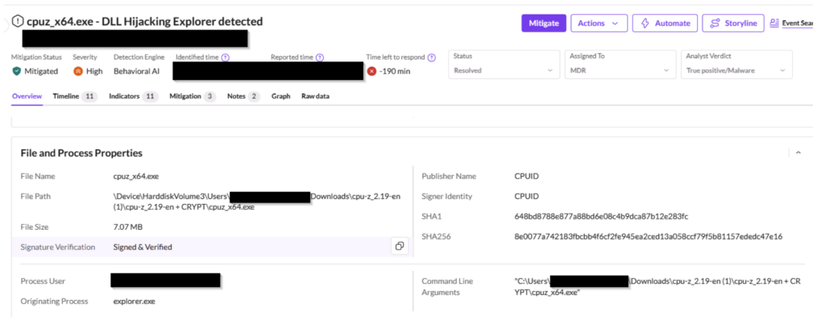

Điểm quan trọng trong vụ việc là file cpuz_x64.exe không có vẻ gì giống một mẫu độc hại theo kiểu truyền thống. File là hàng thật, chữ ký số hợp lệ, nguồn tải xuống là hạ tầng chính thức của nhà cung cấp. Nếu chỉ kiểm tra uy tín nguồn phát hành hoặc xác thực chữ ký, nhiều lớp phòng thủ có thể sẽ cho qua.

Tuy nhiên, hệ thống của SentinelOne không dừng ở việc nhìn “file này đến từ đâu”, mà quan sát “file này đang làm gì”. Chính chuỗi hành vi thực thi mới là thứ bộc lộ ý đồ thực sự. Sau khi chạy, tiến trình CPU-Z đã lần lượt gọi PowerShell, rồi kéo theo csc.exe và cvtres.exe. Với một công cụ kiểm tra thông số phần cứng, đây là chuỗi hoạt động hoàn toàn không bình thường.

AI EDR chặn cuộc tấn công bằng phân tích hành vi

SentinelOne ghi nhận cảnh báo chỉ trong những giây đầu tiên, dựa trên nhiều tín hiệu hành vi hội tụ cùng lúc. Hệ thống phát hiện tiến trình đang tìm cách gọi các hàm hệ thống theo cách không thông thường, thay vì đi theo cơ chế nạp chuẩn của hệ điều hành. Đồng thời, có dấu hiệu mã thực thi được nạp trực tiếp trong bộ nhớ mà không tồn tại tệp tương ứng trên đĩa. Đây là biểu hiện quen thuộc của kiểu tấn công fileless hoặc reflective loading.

Ngoài ra, tiến trình còn yêu cầu vùng nhớ có quyền đọc, ghi và thực thi cùng lúc, một mẫu hành vi thường xuất hiện khi mã độc chuẩn bị giải nén hoặc khởi chạy shellcode. Hệ thống cũng nhận thấy các đặc trưng cho thấy luồng thực thi đang bị chuyển hướng sang tiến trình khác nhằm che giấu nguồn gốc thực sự. Khi các dấu hiệu này xuất hiện đồng thời, AI EDR có đủ cơ sở để kết luận đây không còn là hoạt động hợp lệ của một công cụ phần cứng thông thường.

Kết quả là agent đã tự động dừng và cách ly các tiến trình liên quan trước khi mã độc hoàn tất giai đoạn tiếp theo. Đây là điểm mấu chốt: trong các cuộc tấn công chạy hoàn toàn trong bộ nhớ, thời gian phản ứng của con người thường không đủ nhanh.

Bên trong gói cài đặt đã bị trojan hóa có gì?

Theo mô tả trong tài liệu, mã độc được thiết kế để hạn chế tối đa dấu vết trên đĩa. Nó sử dụng reflective PE loader để giải mã và nạp DLL giai đoạn hai trực tiếp vào bộ nhớ, kết hợp XXTEA và DEFLATE. Cách làm này khiến nhiều phương pháp dò quét dựa trên file truyền thống khó phát huy tác dụng.

Sau khi xâm nhập, malware còn tạo nhiều lớp cơ chế bám trụ cùng lúc. Cụ thể, nó thêm khóa chạy cùng hệ thống trong Registry, tạo scheduled task hoạt động định kỳ 68 phút với thời gian tồn tại kéo dài tới 20 năm, và đặt các file dự án MSBuild trong thư mục AppData\Local để tiếp tục tồn tại sau khi máy khởi động lại hoặc sau các đợt xử lý chưa triệt để. Điều này cho thấy kẻ tấn công không chỉ muốn xâm nhập nhất thời, mà muốn duy trì quyền kiểm soát càng lâu càng tốt.

Payload cuối cùng hướng tới điều gì?

Thành phần cuối cùng được triển khai là STX RAT. Đây không phải kiểu mã độc phá hoại tức thời, mà là công cụ phục vụ truy cập từ xa và khai thác sâu hơn. Theo tài liệu, nó có thể mở phiên desktop ẩn, can thiệp bàn phím chuột, trích xuất thông tin từ trình duyệt, lấy dữ liệu từ Windows Vault, tiếp cận ví tiền mã hóa và tạo kênh trung chuyển cho các payload khác.

Đáng chú ý hơn, liên lạc điều khiển được ngụy trang thông qua DNS-over-HTTPS tới 1.1.1.1, giúp né tránh một phần hoạt động giám sát DNS thông thường. Cách tổ chức này cho thấy mục tiêu của cuộc tấn công không dừng ở việc nhiễm mã độc, mà là thiết lập một điểm bám ổn định để bán quyền truy cập hoặc phục vụ những chiến dịch tiếp theo.

Sai lầm của kẻ tấn công và lợi thế cho phía phòng thủ

Dù chiến thuật xâm nhập khá hiệu quả, phía tấn công lại mắc lỗi vận hành đáng kể. Phân tích được nhắc tới trong tài liệu cho thấy mẫu liên quan đến CPUID có mối liên hệ rõ với một chiến dịch trước đó nhắm vào người dùng FileZilla. Kẻ đứng sau gần như tái sử dụng nguyên trạng hạ tầng C2 và payload STX RAT, khiến các quy tắc nhận diện trước đây vẫn có thể áp dụng.

Điều này giúp bên phòng thủ rút ngắn rất nhiều thời gian phân tích. Nếu đối tượng thay toàn bộ hạ tầng, đổi payload và điều chỉnh kỹ thuật né tránh, mức độ thiệt hại có thể còn lớn hơn. Nói cách khác, cuộc tấn công lần này cho thấy chỉ cần một mắt xích đáng tin bị lợi dụng, hậu quả đã đủ nghiêm trọng, kể cả khi đối thủ không hẳn là nhóm có kỷ luật vận hành cao nhất.

Bài học lớn hơn nằm ở mô hình niềm tin

Sự cố này không chỉ là một vụ malware nhắm vào người dùng CPU-Z. Nó phản ánh một thay đổi sâu hơn trong bức tranh an ninh mạng: danh tính hợp lệ không còn đồng nghĩa với an toàn. Trong nhiều vụ việc gần đây, tài khoản maintainer trên GitHub, gói NPM và nay là hạ tầng phân phối phần mềm đều trở thành điểm phát tán độc hại. Ở cả ba lớp này, nguồn phát hành ban đầu đều có vẻ “đúng”. Vấn đề nằm ở chỗ ý định đã bị thay đổi ở phía sau.

Vì vậy, việc chỉ xác minh chữ ký số, domain chính thức hay quyền truy cập hợp lệ không còn đủ. Nếu chuỗi phân phối bị xâm phạm, điểm cần kiểm tra không còn là nơi file xuất phát, mà là hành vi file thể hiện tại thời điểm thực thi.

Từ góc độ doanh nghiệp, bài học không dừng ở việc kiểm tra file có hợp lệ hay không, mà còn phải nhìn rộng hơn vào kiến trúc phân phối dịch vụ số. Một hệ thống an toàn cần được bảo vệ ở nhiều lớp, từ endpoint, máy chủ gốc cho tới lớp phân phối nội dung ra bên ngoài. Đây cũng là lý do nhiều đơn vị khi rà soát bề mặt tấn công thường đánh giá lại cả website, máy chủ tải file và các lớp trung gian như CDN nhằm tăng khả năng kiểm soát lưu lượng, cải thiện độ sẵn sàng và hỗ trợ giảm thiểu một số rủi ro ở tầng public access.

Doanh nghiệp nên rút ra điều gì?

Với đội ngũ kỹ thuật, đây là lời nhắc rất rõ rằng cần săn tìm thêm các chỉ dấu như CRYPTBASE.dll xuất hiện sai vị trí, chuỗi tiến trình bất thường liên quan tới CPU-Z, hay lưu lượng DoH đáng ngờ hướng tới miền điều khiển. Việc xử lý cũng phải triệt để toàn bộ cơ chế persistence, nếu không malware vẫn có thể quay trở lại sau khi tưởng như đã được làm sạch.

Với lãnh đạo an ninh thông tin, câu chuyện lớn hơn là phải xem lại niềm tin đang đặt vào chuỗi cung ứng phần mềm. Người dùng có thể tuân thủ đúng quy trình, bộ phận IT có thể duyệt đúng nhà cung cấp, nhưng rủi ro vẫn tồn tại nếu tổ chức thiếu lớp giám sát hành vi và phản ứng tự động tại endpoint. Trong bối cảnh kẻ môi giới truy cập ban đầu thường bán quyền truy cập cho các nhóm khác trong vòng 60–90 ngày, một sự cố tưởng như nhỏ ở máy kỹ thuật viên hoàn toàn có thể phát triển thành ransomware hoặc sự cố xâm nhập diện rộng sau đó.

Kết luận

Vụ CPUID là minh chứng rất rõ rằng “phần mềm tải từ nguồn chính thức” không còn là một ranh giới bảo mật đủ mạnh. Khi chính hạ tầng phân phối bị lợi dụng, niềm tin truyền thống vào nguồn gốc phần mềm sẽ sụp đổ. Trong bối cảnh đó, lớp phòng thủ hiệu quả hơn nằm ở khả năng quan sát hành vi thực thi theo thời gian thực và ra quyết định chặn ngay ở tốc độ máy. SentinelOne phát hiện vụ việc không phải vì file trông đáng ngờ từ đầu, mà vì hành vi của nó đã phản bội mục đích thực sự.

All rights reserved